*Le texte qui va suivre s’adresse aux débutants, utilisateurs de Windows.*

Il suffit d’avoir visité un site un peu douteux ou avoir fait une manipulation un peu hasardeuse pour qu’un doute s’installe : la machine que j’utilise est-elle infectée par un Trojan ?

Un Trojan est un malware, également appelé cheval de Troie. Il s’agit d’un bout de code malveillant, parfois inséré dans un programme légitime ou paraissant légitime. Le but de ce malware est de collecter des informations sur l’utilisateur d’une machine. Il peut capturer des conversations de messageries instantanées, archiver les sites Web visités, il peut également détruire ou corrompre certaines données. Les vecteurs d’infection sont diverses : en visitant un site Web, en ouvrant une pièce jointe reçue par email, voire en connectant une clef USB dans une machine.

Le malware va ouvrir un port sur la machine infectée afin que celui qui a conçu et envoyé le Trojan puisse en prendre le contrôle. Un port informatique est un point d’entrée dans la machine, c’est ce qui lui permet de communiquer avec l’extérieur, par exemple Internet.

Avant de se lancer dans un scan minutieux de la machine, ce qui peut prendre du temps, il existe une manipulation assez simple à faire, à savoir la commande netstat qui existe également sur Linux.

Tout d’abord, il convient de fermer l’ensemble des programmes et des navigateurs afin de ne laisser que l’anti-virus fonctionner. On ouvre ensuite un terminal de commande. Dans Windows XP, il s’agit de la fenêtre « exécuter ». Dans Windows Seven, taper « cmd » dans la barre de recherche du menu démarrer. Faites un clic droit sur « cmd » et cliquez sur exécuter en tant qu’administrateur.

Vous aurez alors un terminal de commande qui va s’ouvrir.

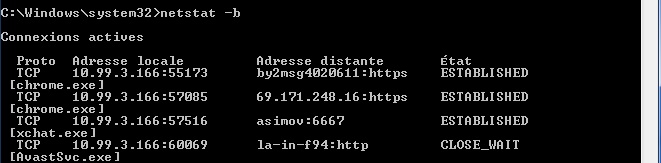

Tapez alors netstat –b. Vous aurez alors une liste qui va vous indiquez le protocole utilisé et donc les ports ouverts et actifs, le programme, l’adresse et l’état du fonctionnement.

En l’espèce, on voit que Chrome, XChat ainsi qu’Avast fonctionnent au même moment où je fais la manipulation, que le port utilisé est TCP ce qui est également normal, vu les programmes qui sont utilisés au moment de cette manipulation. En consultant toute la liste fournie par cette commande, je ne retrouve que des éléments qui sont effectivement en train de fonctionner.

Les Trojan peuvent potentiellement utiliser tous les ports disponibles et ils sont nombreux. Dans la mesure où ce texte s’adresse aux débutants, il est en effet plus simple lorsque l’on a un doute de procéder à la fermeture de tous les programmes afin de rendre le résultat de l’opération plus évident.

Par exemple, si toutes les pages Web, les logiciels de messagerie instantanées, le client IRC sont fermés et que vous obtenez une connexion que vous ne reconnaissez, vous avez potentiellement un malware qui s’est introduit dans la machine. Mais avant de lancer un scan minutieux, faites d’abord une recherche. En effet, certains programmes de messageries instantanées, s’ils tournent « en fond » peuvent utiliser certains ports spécifiques. Vous trouverez ici une liste des ports utilisés par les Trojan.

Lancez alors un scan minutieux de votre anti-virus, redémarrez la machine si besoin est et avant de lancer n’importe quel programme, refaites la manipulation netstat –a. Normalement la ligne suspecte devrait avoir disparu.

[MAJ du 27/10/212] : Pour voir les ports ouverts grâce aux rootkits et qui sont invisibles avec la commande netstat, vous pouvez vous aider de ceci.

Commentaires

Sangui (non vérifié)

Monday 27 August 2012 à 13:18

Permalien

Pas mal :) pour le nombre de

Pas mal :) pour le nombre de port c'est 65535, c'est plutôt clair et je pense que le public concerné appréciera.

Tris Acatrinei

Monday 27 August 2012 à 14:17

Permalien

Merci Sangui :)

Merci Sangui :)

Phil (non vérifié)

Sunday 02 September 2012 à 21:01

Permalien

Bonjour,

Bonjour,

Merci pour le lien sur la liste des ports utilisés par les trojans. J'avoue qu'en cas de doute je ne fais pas confiance à l'antivirus sur la machine (puisqu'il a laissé passer un trojan), je préfère rebooter et utiliser un Antivirus sur clef usb.

Tris Acatrinei

Sunday 02 September 2012 à 21:29

Permalien

Un anti-virus n'est jamais

Un anti-virus n'est jamais sûr à 100%, d'où l'idée de vérifier par soi-même :)

Oui exact pour les antivirus sur clef, c'est une très bonne façon de faire :)

Anonyme (non vérifié)

Thursday 20 September 2012 à 02:44

Permalien

Coucou,

Coucou,

Alors pour moi, netsat -b n'est pas reconnu ni comme commande interne, ni comme commande externe, ni comme programme ni comme fichier de commande.

C'est grave docteur ?

Tris Acatrinei

Wednesday 10 April 2013 à 00:39

Permalien

Hello, si tu tapes "netsat" c

Hello, si tu tapes "netsat" c'est normal puisque la commande est "netstat" ;)

Blague à part, tu es bien sous Windows ? Tu suis bien le tutoriel pas à pas ?

Nicoolà (non vérifié)

Monday 01 September 2014 à 00:06

Permalien

C'est que tu n'as pas ouvert

C'est que tu n'as pas ouvert ton cmd en tant qu'utilisateur comme l'article le préconise (bouton droit)

Anonyme (non vérifié)

Friday 21 September 2012 à 23:33

Permalien

Now that I've done it again,

Now that I've done it again, properly, voilà ce que j'ai eu:

(A noter que la première opération a été effectuée avec Chrome fermé et en offline, la deuxième avec Chrome ouvert et en online.)

Microsoft Windows [version 6.1.7600]

Copyright (c) 2009 Microsoft Corporation. Tous droits réservés.

C:\Windows\system32>netstat -b

Connexions actives

Proto Adresse locale Adresse distante État

TCP 127.0.0.1:5354 AsnaLHermite:49166 ESTABLISHED

[mDNSResponder.exe]

TCP 127.0.0.1:5550 AsnaLHermite:49181 ESTABLISHED

[AtService.exe]

TCP 127.0.0.1:27015 AsnaLHermite:49182 ESTABLISHED

[AppleMobileDeviceService.exe]

TCP 127.0.0.1:45682 AsnaLHermite:49198 TIME_WAIT

TCP 127.0.0.1:49166 AsnaLHermite:5354 ESTABLISHED

[AppleMobileDeviceService.exe]

TCP 127.0.0.1:49181 AsnaLHermite:5550 ESTABLISHED

[AsGHost.exe]

TCP 127.0.0.1:49182 AsnaLHermite:27015 ESTABLISHED

[iTunesHelper.exe]

C:\Windows\system32>netstat -b

Connexions actives

Proto Adresse locale Adresse distante État

TCP 105.136.117.27:49200 wg-in-f105:https ESTABLISHED

[chrome.exe]

TCP 105.136.117.27:49201 wg-in-f125:5222 ESTABLISHED

[chrome.exe]

TCP 105.136.117.27:49202 r-199-59-148-87:https ESTABLISHED

[chrome.exe]

TCP 105.136.117.27:49203 r-199-59-148-87:https ESTABLISHED

[chrome.exe]

TCP 105.136.117.27:49204 r-199-59-148-87:https ESTABLISHED

[chrome.exe]

TCP 105.136.117.27:49205 r-199-59-148-87:https ESTABLISHED

[chrome.exe]

TCP 105.136.117.27:49206 r-199-59-148-87:https ESTABLISHED

[chrome.exe]

TCP 105.136.117.27:49207 r-199-59-148-87:https ESTABLISHED

[chrome.exe]

TCP 105.136.117.27:49208 wg-in-f18:https ESTABLISHED

[chrome.exe]

TCP 105.136.117.27:49209 wg-in-f139:https ESTABLISHED

[chrome.exe]

TCP 105.136.117.27:49211 wg-in-f18:https ESTABLISHED

[chrome.exe]

TCP 105.136.117.27:49212 wg-in-f139:https TIME_WAIT

TCP 105.136.117.27:49213 wg-in-f105:https ESTABLISHED

[chrome.exe]

TCP 105.136.117.27:49214 wg-in-f120:https ESTABLISHED

[chrome.exe]

TCP 105.136.117.27:49215 ny1wv3280:http ESTABLISHED

[BabylonToolbarsrv.exe]

TCP 105.136.117.27:49216 gpaas0:http ESTABLISHED

[chrome.exe]

TCP 105.136.117.27:49217 gpaas0:http ESTABLISHED

[chrome.exe]

TCP 105.136.117.27:49218 213.199.181.90:http LAST_ACK

NlaSvc

[svchost.exe]

TCP 105.136.117.27:49220 gpaas0:http ESTABLISHED

[chrome.exe]

TCP 105.136.117.27:49221 gpaas0:http ESTABLISHED

[chrome.exe]

TCP 105.136.117.27:49222 gpaas0:http ESTABLISHED

[chrome.exe]

TCP 105.136.117.27:49223 gpaas0:http ESTABLISHED

[chrome.exe]

TCP 105.136.117.27:49224 wg-in-f147:http SYN_SENT

[BabylonToolbarsrv.exe]

TCP 105.136.117.27:49225 r-199-59-148-241:https SYN_SENT

[chrome.exe]

TCP 127.0.0.1:5354 AsnaLHermite:49166 ESTABLISHED

[mDNSResponder.exe]

TCP 127.0.0.1:5550 AsnaLHermite:49181 ESTABLISHED

[AtService.exe]

TCP 127.0.0.1:27015 AsnaLHermite:49182 ESTABLISHED

[AppleMobileDeviceService.exe]

TCP 127.0.0.1:49166 AsnaLHermite:5354 ESTABLISHED

[AppleMobileDeviceService.exe]

TCP 127.0.0.1:49181 AsnaLHermite:5550 ESTABLISHED

[AsGHost.exe]

TCP 127.0.0.1:49182 AsnaLHermite:27015 ESTABLISHED

[iTunesHelper.exe]

C:\Windows\system32>

Tris Acatrinei

Saturday 22 September 2012 à 12:28

Permalien

Tu vois :)

Tu vois :)

Alors par contre, faut m'expliquer certaines choses :

- Asghost ne te bouffe pas trop ton CPU ? Il semblerait qu'il soit considéré comme un programme potentiellement dangereux, notamment s'il se trouve dans le c:\windows\system32. Ta bécane est une HP ?

- mDNSResponder est un bidule lié à Windows & activé à l'installation de tes softs & devices Apple pour le partage de musique. Pas dangereux.

-AtService est ton programme de reconnaissance par empreinte digitale.

Donc tu n'as qu'un seul programme potentiellement malveillant que tu vois analyser, Asghost :)

Essaie de supprimer aussi la barre personnalisée de Babylon dans ton Chrome parce que c'est de la saloperie ;)

Et installe un antivirus parce que de ce que je vois de ton rapport, tu n'as aucun antivirus installé !

Asna (non vérifié)

Saturday 22 September 2012 à 13:09

Permalien

Coucou =)

Coucou =)

J'ai toujours remarqué que mon CPU est un peu trop élevé presque constamment... ça devrait être le Asghost comme tu dis. Lappy (je le prénomme ainsi =D) est effectivement un HP, un Elitebook 2730p pour être plus précise.

Je ne sais pas comment la barre Babylon a débarqué sur Lappy, d'ailleurs je croyais que ça n'existait que sur IE ! Je m'en débarasserai illico presto.

Sinon, en effet je n'ai pas d'antivirus, je navigue carefully, ne clique pas sur n'importe quoi et puis s'tout... Mais puisque tu l'demandes, which one do you recommend me to get?

En fait je me suis mise à douter de l'existence d'un Trojan dernièremnt après avoir téléchargé un keygen pour Connectify, je crois que µTorrent m'a averti de l'existence de je ne sais quoi de dangereux, mais j'étais half asleep pour lire le machin et j'ai ouvert le truc (pas aussi carefully que ça, hein)... Qui n'a finalement pas fait l'affaire. En checkant les commentaires sur t441.me, j'ai trouvé que certains parlaient de malware, et me voilà =)

Merci ab imo pectore <3

Tris Acatrinei

Saturday 22 September 2012 à 13:59

Permalien

Comme quoi, juste avec une

Comme quoi, juste avec une ligne de commande, on peut apprendre beaucoup de choses ;)

Il ne te reste plus qu'à buter Asghost en suivant ceci

Faux pour Babylon : il peut très bien s'installer ailleurs que sur IE, je l'avais accidentellement récupéré sur Firefox, j'avais pesté tellement fort que tout mon quartier m'avait entendu. Pour t'en débarraser, tu peux suivre les instructions données par ce blogueur.

Le fait de ne pas avoir d'antivirus est une mega-connerie. Tu dis que tu surfes safely mais rien ne t'empêche de choper accidentellement des merdes, surtout si tu as recours à du Torrent. Certains sites comportent du code malveillant qui peuvent infecter des machines en un clin d'oeil et même se répandre sur d'autres devices comme les smartphones ;)

Donc on installe TOUJOURS et sur TOUS les devices (smartphones/tablettes/PC) un antivirus :) Personnellement j'utilise Avast qui répond très bien à mes besoins. Je fais des scans minutieux très régulièrement, quitte à les lancer la nuit avant d'aller dormir (ma machine est grosse, les scans minutieux peuvent prendre du temps).

Enfin, si tu télécharges des trucs, penses à vérifier les fichiers avant ouverture & exécution en suivant ceci :)

Au boulot <3

Asna (non vérifié)

Saturday 22 September 2012 à 18:49

Permalien

You sir rock very much,

You sir rock very much, quoique je vais devoir t'embêter un shouya d'avantage... <3

I couldn't get rid of AsGHost parce que je n'ai pas trouvé "Cognizance Identity and Access Management" sur la liste des programmes installés sur Lappy. I googled the thing a bit, and I read somewhere that it is a part of the HP ProtectTools Security Manager Suite, chose qui est parcontre installée sur Lappy.

The Babylon Toolbar is now gone forever, GOOD RIDDANCE. \m/

Je ne sais pas pourquoi je n'ai pas envisagé sérieusement d'installer un antivirus lorsque j'ai acheté ma machine, ma méga-connerie ou bien ma flemme, j'hésite entre les deux.

Cela dit, tu utilises quelle formule d'Avast ?

Grazie mille, mon sauveur <3

Tris Acatrinei

Sunday 23 September 2012 à 12:40

Permalien

Pour l'antivirus, considère

Pour l'antivirus, considère que c'est comme le casque en scooter ou la ceinture de sécurité en voiture. Même si toi, tu conduis bien, tu ne peux pas prévoir la conduite des autres donc antivirus. La version gratuite d'Avast est très bien, c'est celle que j'ai.

Pour Asghost, vérifie dans quel dossier il s'est greffé.

Par contre, je suis une fille :p

Asna (non vérifié)

Monday 24 September 2012 à 23:01

Permalien

My bad... Cela dit, c'est

My bad... Cela dit, c'est encore mieux <3 <3

En fait j'ai retrouvé deux asghost.exe, l'une sur C:\swsetup\SP48447\PTCRM\Program Files\Bin et l'autre sur C:\Program Files\Hewlett-Packard\IAM\Bin

Je les supprime ?

Tris Acatrinei

Tuesday 25 September 2012 à 11:06

Permalien

Tu dois désinstaller

Tu dois désinstaller “Cognizance Identity and Access Management”.

Asna (non vérifié)

Tuesday 25 September 2012 à 16:01

Permalien

"I couldn't get rid of

"I couldn't get rid of AsGHost parce que je n'ai pas trouve "Cognizance Identity and Access Management" sur la liste des programmes installes sur Lappy. I googled the thing a bit, and I read somewhere that it is a part of the HP ProtectTools Security Manager Suite, chose qui est parcontre installee sur Lappy." =)

Yv '' (non vérifié)

Wednesday 10 October 2012 à 18:15

Permalien

Nice !

Très bon article pour s'assurer par soi-même que l'on a pas quelqu'un derriere la vitrine du monde (son écran) merci ! On lance des logiciels qui travaillent en fond et n'expliquent pas vraiment ce qui se passe sur la machine. Bien sûr cela n'empêche pas de se protéger avec parre feu et antivirus, mais le coté visuel de ce "systus" est plus rassurant. est il sûr à 100% ? Apparemment pour les connections je dirais oui... (sous réserve, car je ne suis pas expert, mais ça a l'avantage d'etre clair et visuel) Bonne continuation et des articles comme ça je suis friant ! Encore merci.

Yv '' (non vérifié)

Wednesday 10 October 2012 à 18:21

Permalien

Ooops, ps

Dsl, oublié de demander si il ne peut pas exister des adresses cachées (ghost, fantômes) non détectées par cette commande ?? Type vpn ou ipv6 et que sais-je encore...

Par avance merci.

Tris Acatrinei

Sunday 14 October 2012 à 13:55

Permalien

Merci et désolée pour le

Merci et désolée pour le temps de réponse. J'ai regardé pour le VPN et non il ne semble pas. En refaisant la manipulation, je n'ai trouvé aucune trace du VPN mais si tu es sous Windows, tu peux toujours taper dans le gestionnaire de programmes.

aude (non vérifié)

Thursday 05 February 2015 à 02:31

Permalien

oui mais..

bonjours

j'essaye de faire la manipulation mais la commande cmd me donne c\Users et non pas c:\windows\système32 et donc j'ai seulement" le mode d'emploi"...quelqu'un peut 'il m expliquer ...merci

Ajouter un commentaire