Les fake logiciels sont des malwares usurpant l’apparence de logiciels légitimes et populaires afin d’abuser l’utilisateur.

Les objectifs de ces outils sont multiples. Cela peut aller de la vente forcée en ligne à l’élévation de privilèges en passant par les classiques trojan et backdoor qui donnent un accès total à la machine d’un utilisateur et à l’ensemble de ses données personnelles.

La cible de ces outils, qui reposent sur l’ingénierie sociale, est l’utilisateur peu expérimenté, qui utilise sa machine pour des tâches relativement basiques. Cela va de l’adolescent qui se sert principalement de logiciels de discussion en ligne de type MSN ou Skype à la personne âgée qui découvre l’informatique. Dans certains cas, cela peut également toucher des utilisateurs plus avertis qui peuvent baisser la garde devant certaines perspectives.

Dans cette « famille » de fake, il est possible d’isoler deux catégories : les fake logiciels et les rogues anti-virus également appelés rogue AV.

Les rogues AV sont certainement les plus connus dans la mesure où la plupart des utilisateurs en ont croisé au moins une fois dans leur vie. Le rogue AV est un faux logiciel de protection, vous alertant de l’infection de votre machine par de nombreux virus, trojans et autres.

Les rogues AV ont connu leur essor entre 2000 et 2005 car jouant sur la peur des virus informatiques – c’est dans cette période que des virus comme « I love you » sévissaient – et sur l’utilisation massive de machines exploitant Windows, soit Windows 2000 soit Windows XP.

Sur la plan de l’apparence, les rogues AV n’utilisaient pas systématiquement le nom ou la charte graphique d’anti-virus légitimes existant mais ils tentaient de s’en approcher le plus possible afin de tromper la vigilance d’un utilisateur qui pouvait être en situation de panique lorsqu’il était alerté d’une potentielle contamination de sa machine.

Cas d’école : l’utilisateur surfe sur des sites. Tout d’un coup, il voit une alerte émise par un rogue AV lui disant que sa machine est infectée. Soucieux de préserver son appareil, il lance le scan du rogue AV. Après un court moment, le rogue AV indique avoir trouvé un grand nombre d’infection et propose à l’utilisateur de nettoyer sa machine. A ce moment précis, deux choses peuvent se produire : l’utilisateur se voit demander une certaine somme pour acquérir le fameux logiciel de désinfection – ce qui est un cas de vente forcée – ou le rogue AV est en fait un malware qui va tranquillement s’installer dans la machine de la victime pour lui voler ses informations personnelles. Il est à noter que ces deux alternatives peuvent agir conjointement.

Vous pourrez trouver ici la liste des rogues AV répertoriés.

Il n’y a pas que les rogue AV qui sévissent. Les escroqueries par codec vidéo sont également présentes. Les paramètres de base sont les suivants : l’utilisateur se rend sur un site, on lui propose de regarder une vidéo mais au moment de lancer la vidéo, une fenêtre s’ouvre pour lui indiquer qu’il doit installer des codecs spécifiques qu’il doit acheter.

Dans cette hypothèse – qui n’en est pas une – le but est à la fois la vente forcée, le vol de données personnelles et l’infection de la machine de la victime. On retrouve ce type d’escroqueries sur les sites à caractère pornographique mais pas uniquement. Ainsi, plus récemment, c’est le réseau social Facebook qui a fait l’objet de ce type d’escroqueries. En effet, les utilisateurs, s’ils voulaient voir certaines vidéos, devaient impérativement les « liker » et les partager à leurs contacts, mais une fois ces procédures faites, la vidéo n’existait pas et un malware se propageait alors tranquillement. De la même manière, on retrouve de faux players sur certains sites incitant l’utilisateur à télécharger l’utilitaire adéquat.

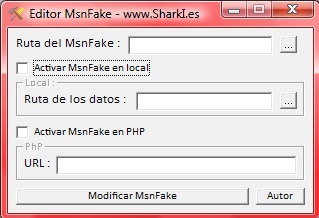

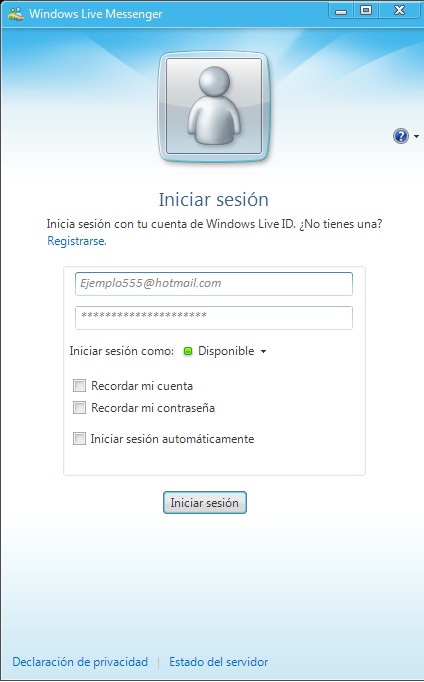

Une autre forme d’attaque vise à cloner le nom et l’apparence complète d’un logiciel existant, populaire, légitime afin de dérober des identifiants. Ce sont des formes plus élaborées de phishing car elles vont remplacer le lanceur légitime d’application afin de tromper l’utilisateur. On y retrouve très souvent les faux MSN et les faux Skype. Il arrive également que ce soit les utilisateurs eux-mêmes qui téléchargent de fausses applications afin de bénéficier de certaines fonctionnalités qui n’existent pas dans les versions originales. Mais ces versions « améliorées » sont en fait des backdoor permettant de contrôler les machines des utilisateurs. Parfois ce sont « juste » des « skins », de simples façades que l’utilisateur va penser légitime qui permettent de récupérer des identifiants et mots de passe.

Enfin, la dernière famille, peut-être la plus importante, est celle des logiciels crackés. L’utilisateur recherche un logiciel – au hasard Photoshop – mais recule devant le prix de la licence. Il recherche une version « crackée », l’installe et se retrouve ainsi avec un faux logiciel, qu’il a volontairement téléchargé mais qui va lui être très néfaste.

Ceci n’est qu’un bref survol des faux logiciels les plus courants. A partir de là, quels sont les enseignements à en retirer ?

· Installer des logiciels à partir des sites éditeurs. Exemple : télécharger Avast sur le site d’Avast ;

· Toujours lire les instructions s’affichant dans les fenêtres avant de cliquer et en cas de doute, vérifier la sûreté de l’application que l’on vous demande d’installer en cherchant dans un moteur de recherche ;

· Rechercher des alternatives légales, libres aux logiciels. A ce jour, la plupart des logiciels ont une alternative libre ou freeware.

Ajouter un commentaire